Modèle de sécurité

Comment la sécurité des applications est-elle définie dans Mendix?

Mendix fournit un accès utilisateur basé sur les rôles aux applications créées avec la plateforme prêtes à l'emploi. Cela est dû au fait que les applications dans Mendix Les applications se composent d'un ou de plusieurs modules, et un module a généralement une portée fonctionnelle (par exemple, des articles, des clients, des commandes) tout en étant autonome afin de pouvoir être réutilisé dans plusieurs applications. En raison de la distinction entre les applications et les modules, les aspects de sécurité sont définis aux deux niveaux. Les paramètres de sécurité au niveau de l'application s'appliquent à tous les modules de l'application, et les paramètres au niveau du module sont spécifiques à chaque module.

Mendix La sécurité des applications est définie selon les paramètres décrits ci-dessous.

Comment sont définies la sécurité au niveau des applications et la cohérence du modèle d'application Mendix?

Mendix La plateforme prend en charge les contrôles d’intégrité configurables pour la sécurité sur tous les aspects pertinents des applications déployées sur la plateforme. Mendix vérifie également la cohérence des paramètres de sécurité. Par exemple, une personne autorisée à voir un certain élément d'interface utilisateur qui répertorie les données d'une table doit également être autorisée à afficher les données associées à cet élément d'interface utilisateur.

Selon le stade de développement, les contrôles d'application et d'intégrité peuvent être appliqués de manière plus ou moins stricte. Cela est avantageux dans les contextes de développement et de prototypage pour éviter des activités inutiles concernant la cohérence et la sécurité dans la phase de préproduction. Les niveaux de sécurité de et Prototype / démo ne sont autorisés que pour les tests locaux, les applications gratuites et les applications déployées sur un serveur nonMendix Environnement cloud spécifié pour le développement. Ils ne peuvent pas être utilisés pour des déploiements dans des environnements de production.

Déploiement d'applications sous licence sur tous Mendix Les environnements Cloud nécessitent la Niveau de sécurité de la production et la configuration complète de tous les paramètres de sécurité.

Comment puis-je définir les rôles d’utilisateur pour mon application ?

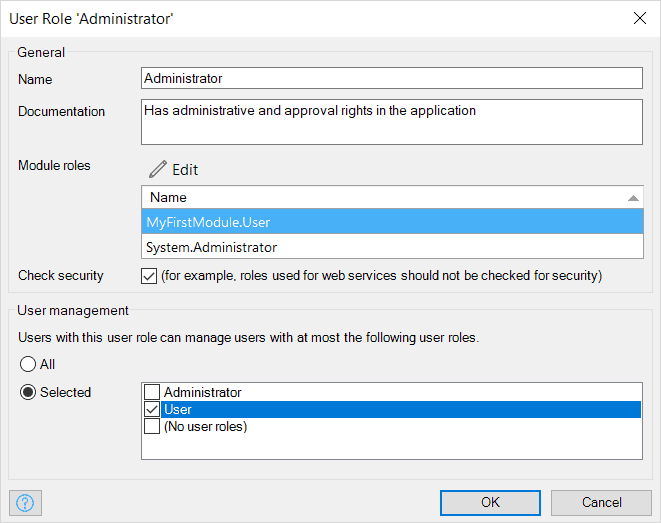

Un ou plusieurs utilisateurs finaux de votre application se voient attribuer un ou plusieurs rôles d'utilisateur par un administrateur ou est provisionné automatiquement à partir d'une solution de gestion des identités et des accès (tierce) qui peut être intégrée à l'application. L'utilisateur obtient alors tous les droits d'accès que ces rôles d'utilisateur représentent.

Dans le cadre d'un rôle utilisateur, il est également possible d'attribuer des droits de gestion aux utilisateurs, de sorte que les utilisateurs auxquels ce rôle est attribué puissent ensuite gérer les droits d'accès des autres utilisateurs ayant ce rôle sélectionné. Cette fonctionnalité est pertinente pour la prise en charge d'un concept d'administration déléguée.

Chaque rôle d'utilisateur possède un ou plusieurs rôles des modules. Les rôles de module définissent un rôle au niveau du module (par exemple, « saisie de commande » ou « approbateur »). Cela signifie que les utilisateurs dotés de ce rôle d'utilisateur disposent de tous les droits d'accès définis pour ces rôles de module. Un utilisateur final de votre application ne voit que les rôles d'utilisateur et non les rôles de module. Ainsi, seuls les rôles d'utilisateur peuvent être attribués à un utilisateur final, tandis que les rôles de module sont attribués aux rôles d'utilisateur. Un rôle d'utilisateur regroupe plusieurs droits d'accès sur les données, les pages et les microflux (logique) des rôles de module.

Par ailleurs, Mendix prend en charge la connexion aux applications par des utilisateurs anonymes via la configuration d'un rôle spécifique à cet effet.

Pour plus de détails, voir la section Comment les rôles utilisateur sont-ils attribués aux utilisateurs dans mon application ? in Sécurité d'exécution.

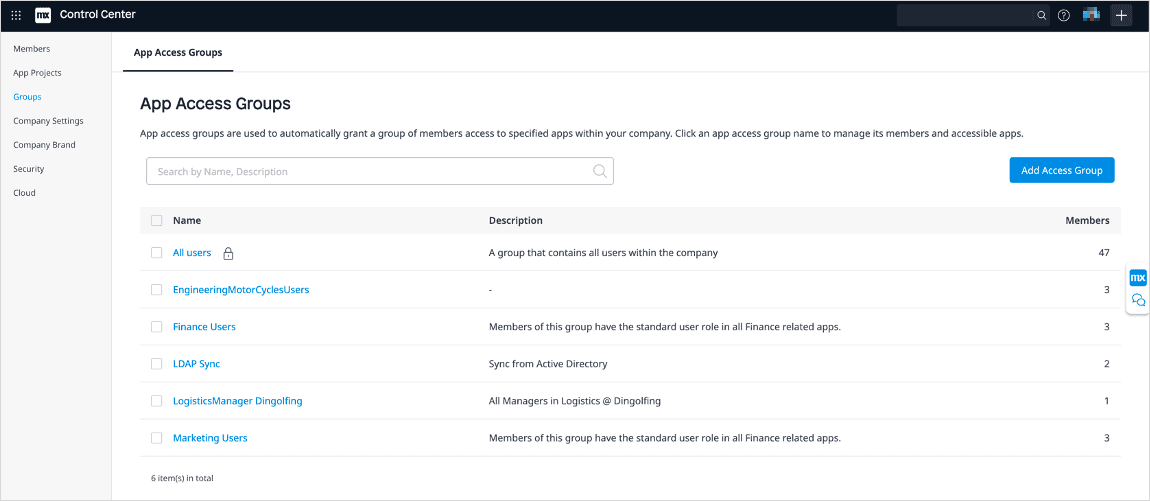

Comment puis-je faire évoluer l’accès aux applications ?

Dans quelle mesure l'accès aux fichiers est-il configurable dans Mendix?

Les droits d'accès pour le stockage de fichiers et l'utilisation des images dans Mendix les applications sont entièrement configurables.

Comment la sécurité au niveau des données et de l'interface utilisateur est-elle définie dans Mendix?

Chaque Mendix Le modèle d'application se compose de plusieurs modules autonomes. La sécurité au niveau des données et de l'interface utilisateur pour les pages, les microflux (qui exécutent des actions), les entités et les ensembles de données est définie dans chaque module lui-même.

Les sections ci-dessous décrivent comment ce niveau de sécurité est configuré dans Mendix applications.

Comment fonctionnent les rôles de module dans mon Mendix Modèle d'application ?

Mendix distingue les rôles de module des rôles d'utilisateur afin que le module ainsi que ses rôles puissent être réutilisés dans différentes applications et/ou publiés sur le Mendix Marketplace.

Comment puis-je définir les paramètres de sécurité au niveau du module ?

Au niveau du module, la logique de sécurité est séparée de la logique d'application. Cela permet une accessibilité facile ainsi que la maintenance et la validation des paramètres de sécurité, même par des utilisateurs moins techniques. Tous les paramètres de sécurité sont gérés depuis Mendix Studio Pro afin de définir les droits d'accès aux éléments décrits ci-dessous.

Cette vidéo présente les différents paramètres de sécurité disponibles au niveau du module :

Comment La Mendix Protéger les pages de mon application ?

L'accès aux pages définit les pages d'application auxquelles les utilisateurs ayant un certain rôle de module peuvent accéder. Les éléments de navigation (barres de menu et boutons) sont optimisés de manière à n'afficher que les éléments qui dirigent vers les pages auxquelles l'utilisateur a accès.

L'accès aux pages se présente sous la forme d'une matrice présentant les pages et les rôles des modules. Pour chaque combinaison, l'utilisateur peut indiquer si le rôle du module a accès ou non à la page. Ces informations peuvent également être modifiées au sein d'une page à l'aide de l' Visible pour propriété.

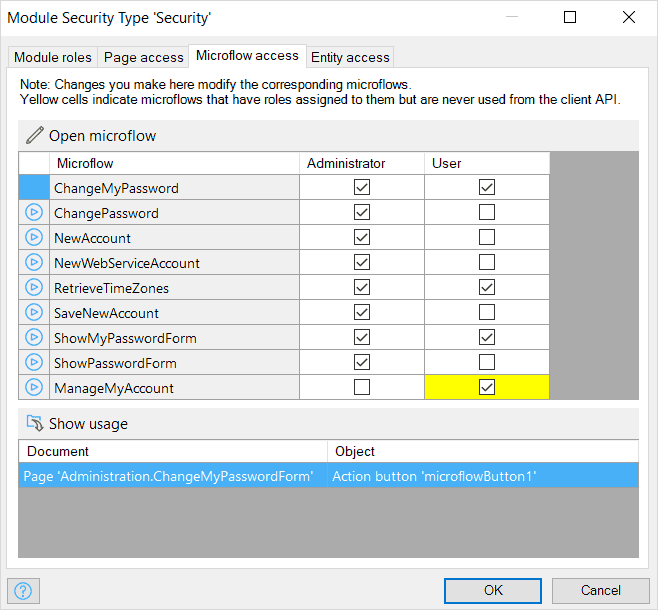

Comment la sécurité des activités et des processus est-elle définie dans mon Mendix ?

Les microflux sont utilisés pour définir visuellement la logique métier et des processus. L'accès aux microflux définit les microflux qui peuvent être exécutés par les utilisateurs ayant un rôle de module donné. Les éléments de navigation (barres de menu et boutons) sont optimisés de manière à n'afficher que les microflux auxquels l'utilisateur a accès.

L'accès aux microflux est géré au sein d'une matrice de microflux et de rôles de module. Pour chaque combinaison, l'utilisateur peut indiquer si le rôle de module a accès ou non au microflux.

Ces informations peuvent également être modifiées au sein d'un microflux à l'aide de l' Rôles autorisés propriété.

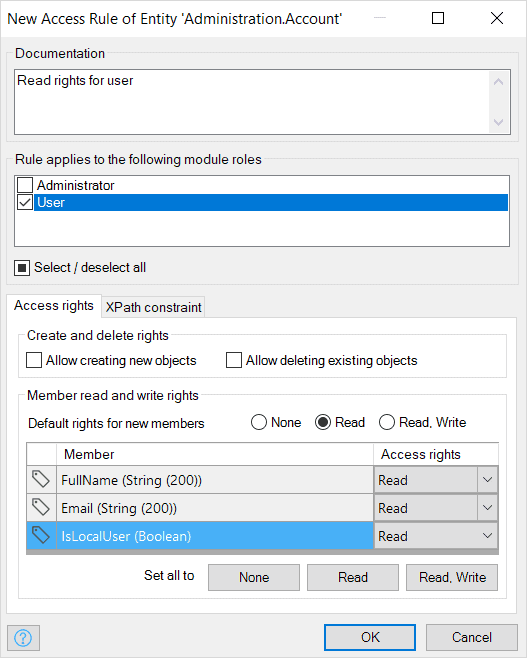

Comment les données d'application sont-elles encapsulées de manière sécurisée dans Mendix?

Pour chaque rôle de module, l'accès à l'entité définit si les utilisateurs dotés du rôle sont autorisés à créer, lire, mettre à jour et supprimer des objets de l'entité. L'accès à l'entité est configuré avec des règles d'accès qui s'appliquent aux entités. Chaque règle d'accès s'applique à son tour à un ou plusieurs rôles de module. Les règles d'accès d'une entité définissent ce qu'un utilisateur est autorisé à faire avec les objets de l'entité. Les utilisateurs peuvent être autorisés à créer et supprimer des objets ainsi qu'à afficher et modifier les valeurs des membres. Un membre est un attribut ou une association d'une entité.

En outre, les ensembles de données d'objets disponibles pour la visualisation, la modification et la suppression peuvent être limités au moyen d'une contrainte XPath. Chaque règle d'accès est applicable à un ou plusieurs rôles de module. Une règle d'accès accorde certains droits d'accès à ces rôles. Les règles sont additives, ce qui signifie que si plusieurs règles d'accès s'appliquent au même rôle de module, tous les droits d'accès de ces règles sont combinés pour ce rôle de module. Cette fonctionnalité est appliquée, par exemple, lorsque les applications sont configurées pour une utilisation multi-locataire.

Ces règles s'appliquent à chaque fois que votre application utilise une entité et elles s'appliquent automatiquement aux récupérations XPath effectuées dans votre modèle. Vous pouvez définir des contraintes XPath sur les entités, ce qui signifie que vous pouvez définir des règles d'accès en fonction du rôle de l'utilisateur ou de l'organisation. Cela peut être utilisé pour garantir une séparation stricte des données dans les applications multilocataires.

Les fonctionnalités de gestion des identités et des accès pour les utilisateurs de l'application sont décrites sous Contrôler les risques liés à l'utilisateur de l'application.